Gestión de amenazas, elementos en clasificación y cuarentena

Advanced EDR incorpora la capacidad de equilibrar la eficacia del servicio de seguridad con el impacto que perciben los usuarios protegidos en su actividad diaria. Este equilibro se consigue a través de herramientas que permiten gestionar los bloqueos de ejecución de los diferentes tipos de elementos encontrados:

-

Programas clasificados como malware.

-

Programas clasificados como PUPs.

-

Programas clasificados como Exploits.

-

Programas clasificados como virus.

-

Programas desconocidos en proceso de clasificación.

-

Ataques de red.

Para obtener más información sobre permitir la ejecución de programas desconocidos en proceso de clasificación consulta Configuración de software autorizado.

Para obtener más información sobre los modos de protección avanzados hardening y lock consulta Protección avanzada.

Introducción a las herramientas de gestión de amenazas

El administrador de la red puede variar el comportamiento de Advanced EDR con respecto a las amenazas encontradas y los ficheros desconocidos en proceso de clasificación mediante las herramientas siguientes:

-

Desbloquear / dejar de permitir los procesos desconocidos.

-

Eliminar los procesos desconocidos de los listados.

-

Permitir / dejar de permitir la ejecución de programas clasificados como malware, PUP, virus o Exploit.

-

No volver a detectar / dejar de permitir ataques de red.

-

Cambiar la política de reclasificación de Advanced EDR.

-

Gestionar el backup / cuarentena.

Desbloquear / dejar de permitir los procesos desconocidos

Advanced EDR analiza y clasifica en la nube los procesos desconocidos de forma automática dentro de las primeras 24 horas a partir de su descubrimiento en el equipo del usuario o servidor. Este proceso emite una categoría no ambigua (goodware o malware) compartida para todos los clientes de Cytomic, de forma que todos se benefician del conocimiento acumulado hasta la fecha.

Para reforzar la protección de los equipos de la red, Advanced EDR incorpora los modos Hardening y Lock en el perfil de configuración avanzada. En ambos modos, Advanced EDR bloquea los procesos durante el tiempo de clasificación, para evitar potenciales situaciones de peligro. Esto impide a los usuarios ejecutar los procesos bloqueados hasta que se termina el proceso de clasificación. El proceso de clasificación se puede realizar de dos formas:

-

Análisis automatizado: cubre la mayor parte de los casos y se produce tiempo real.

-

Análisis manual: si el análisis automatizado no puede clasificar el proceso desconocido con el 99’999% de certeza, un experto en análisis de malware estudiará de forma manual la muestra. En estos casos, el análisis puede demorarse por un corto espacio de tiempo.

En los casos donde la clasificación no es inmediata, el administrador puede asumir ciertos riesgos y permitir la ejecución del fichero sin esperas. Para ello Advanced EDR implementa dos estrategias:

-

Desbloqueo reactivo: el administrador permite la ejecución de un programa desconocido en clasificación después de que el usuario ha intentado utilizarlo y Advanced EDR lo ha detectado y bloqueado. Consulta Permitir y volver a impedir la ejecución de elementos para más información.

-

Desbloqueo proactivo: se produce cuando el administrador quiere garantizar de antemano que un conjunto determinado de programas no son bloqueados si son desconocidos para Advanced EDR. El objetivo del desbloqueo proactivo es evitar un posible impacto negativo en el rendimiento de los usuarios. Para más información consulta Configuración de software autorizado.

Permitir / dejar de permitir la ejecución de malware, PUP o Exploit

El administrador puede permitir la ejecución del software que implemente algunas funcionalidades valoradas por los usuarios pero que ha sido clasificado como una amenaza. Este es el caso, por ejemplo, de PUPs, programas generalmente en forma de barras de navegador, que ofrecen capacidades de búsqueda al tiempo que recolectan información privada del usuario o confidencial de la empresa con objetivos publicitarios. Para más información consulta Permitir y volver a impedir la ejecución de elementos.

No volver a detectar / dejar de permitir ataques de red

Cuando Advanced EDR detecta un patrón de tráfico sospechoso de pertenecer a un ataque de red, el módulo Protección contra ataques de red bloquea su llegada al equipo del usuario. Si el administrador considera que el tráfico de red no es peligroso para su infraestructura, puede evitar el bloqueo añadiendo una excepción. Estas excepciones se configuran según la tecnología empleada por el ataque y la dirección IP origen del mismo.

Cambiar la política de reclasificación.

Cuando el administrador desbloquea un elemento desconocido previamente bloqueado por Advanced EDR, al cabo de un tiempo el proceso de clasificación cataloga al elemento como malware o goodware. Si se trata de goodware, no se requiere ningún tipo de consideración adicional, ya que Advanced EDR seguirá permitiendo su ejecución. Por el contrario, si se trata de malware, se aplica la política de reclasificación, que permite al administrador definir el comportamiento de Advanced EDR. Para más información consulta Política de reclasificación.

Gestionar el backup / cuarentena

El administrador puede recuperar los elementos considerados como amenazas que han sido eliminados de los equipos de los usuarios.

Comportamiento del software de seguridad

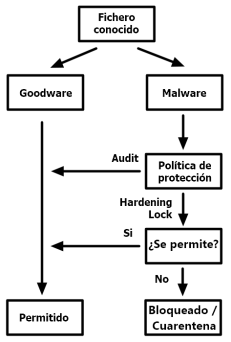

Ficheros conocidos

Si el fichero está clasificado como malware / PUP / exploit y se aplica una política de protección avanzada distinta de Audit, los ficheros son bloqueados, a no ser que el administrador permita su ejecución.

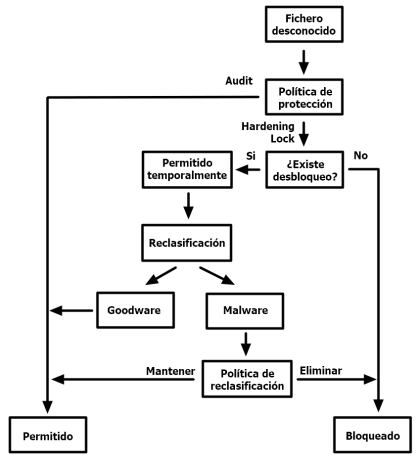

Ficheros desconocidos

En el caso de los ficheros desconocidos en proceso de clasificación y una política de protección avanzada distinta de Audit, el comportamiento de Advanced EDR es el siguiente:

-

Si el administrador no ha establecido un desbloqueo, los ficheros se bloquearán.

-

Si una vez clasificado el resultado es goodware, se permite ejecutar el fichero.

-

Si una vez clasificado el resultado es malware, se bloquea la ejecución del fichero.

-

-

Si el administrador ha establecido un desbloqueo, el fichero se podrá ejecutar mientras se completa el proceso de clasificación. Una vez terminado:

-

Si el fichero es goodware se sigue permitiendo ejecutar el proceso.

-

Si el fichero es malware se permite o se impide ejecutar el proceso dependiendo de la política de reclasificación elegida por el administrador. para más información consulta Política de reclasificación.

-