Anti-exploit y detección de drivers vulnerables

La tecnología anti-exploit no está disponible en el sistema operativo Windows ARM.

La protección anti-exploit detecta la inyección de código malicioso en los procesos vulnerables que ejecuta el usuario.

Dependiendo del tipo de exploit, Advanced EDR ejecuta una de la siguientes acciones:

-

Bloqueo del exploit: detecta la inyección de código en el proceso vulnerable antes de completarse. El proceso no queda comprometido, por lo que no requiere detener el proceso afectado ni reiniciar el equipo de usuario. No implica pérdida de información.

-

Detección del exploit: detecta la inyección de código en el proceso vulnerable cuando ya se ha producido. Advanced EDR considera en riesgo el equipo y requiere cerrar el proceso cuanto antes. El cierre puede ser automático o manual. En el cierre automático el usuario puede perder información, en el cierre manual el usuario puede retrasar el cierre del proceso para salvar sus datos. En los casos en que no sea posible cerrar el proceso afectado se pedirá permiso al usuario para reiniciar el equipo completo.

-

Bloqueo de drivers con vulnerabilidades: bloquea el uso de drivers vulnerables, excepto cuando el driver se carga en el proceso de inicio del sistema operativo.

Para configurar la protección anti-exploit:

-

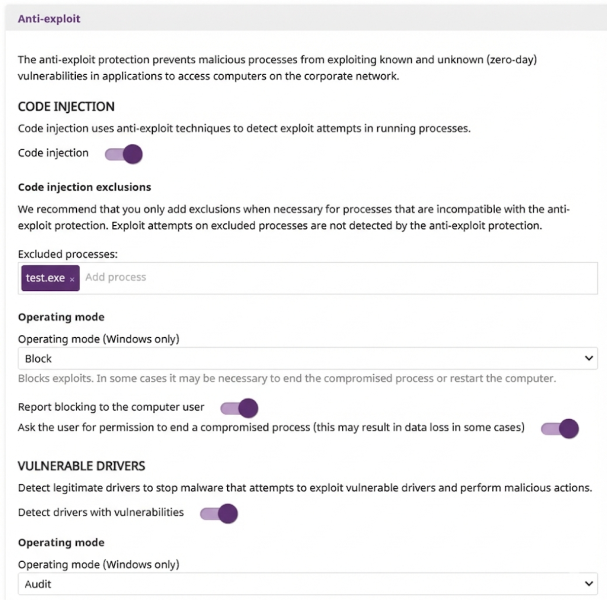

Selecciona Anti-exploit para desplegar el panel.

-

Haz clic en el botón de alternancia Inyección de código.

-

Para excluir procesos no compatibles con la protección, escribe su nombre en la caja de texto Procesos excluidos y presiona la tecla Enter.

-

Cuando tu partner envía configuraciones a la consola Advanced EDR, solo podrás añadir exclusiones si la configuración muestra la etiqueta Exclusiones Editables, pero no podrás borrar o modificar las listas de exclusiones definidas por tu partner. Si el estado de la configuración cambia a no editable, las exclusiones que has añadido se ocultarán y dejarán de aplicarse. Si tu partner vuelve a establecer la configuración como editable, las exclusiones que has añadido se restaurarán y volverán a aplicarse.

-

Para seleccionar el Modo de funcionamiento (Sólo Windows), haz clic en la lista desplegable:

-

Auditar: notifica en la consola Web la detección del exploit, pero no ejecuta ninguna acción en el equipo del usuario ni le informa.

-

Bloquear: bloquea los ataques de tipo exploit. Puede requerir el cierre del proceso afectado por el exploit.

-

-

Para Informar del bloqueo al usuario del equipo mediante una ventana emergente, haz clic en el botón de alternancia.

-

Para delegar en el usuario el cierre del proceso comprometido, haz clic en el botón de alternancia Pedir permiso al usuario en caso de que haya que finalizar el proceso comprometido (puede suponer la pérdida de datos en algún caso). Si el botón de alternancia no está activado, Advanced EDR cerrará el proceso automáticamente. Siempre se notifica al usuario si se requiere reiniciar el equipo.

-

Para bloquear drivers con vulnerabilidades, haz clic en el botón de alternancia Detectar drivers con vulnerabilidades. No se bloquearán los drivers que se cargan en el proceso de inicio del sistema operativo.

-

Para seleccionar el Modo de funcionamiento (Sólo Windows), haz clic en la lista desplegable:

-

Auditar: notifica en la consola Web la detección del driver vulnerable, pero no ejecuta ninguna acción en el equipo del usuario ni le informa.

-

Bloquear: bloquea la carga de drivers vulnerables y notifica al usuario.

-