Paneles/Widgets del módulo de seguridad

Advanced EPDR muestra mediante widgets el estado de la seguridad del parque informático, o de un equipo concreto:

-

Parque informático: haz clic en el menú superior Estado y en el menú lateral Seguridad

.Se mostrarán los contadores relativos a la seguridad de los equipos visibles para el administrador. Consulta Gestión de roles y permisos para establecer los grupos de equipos que serán visibles para la cuenta que accede a la consola de administración, e Icono Filtro por grupo para restringir la visibilidad de los grupos ya establecida en el rol.

.Se mostrarán los contadores relativos a la seguridad de los equipos visibles para el administrador. Consulta Gestión de roles y permisos para establecer los grupos de equipos que serán visibles para la cuenta que accede a la consola de administración, e Icono Filtro por grupo para restringir la visibilidad de los grupos ya establecida en el rol. -

Equipo: haz clic en el menú superior Equipos, elige un equipo de la red y haz clic en la pestaña Detecciones. Se mostrarán los contadores relativos a la seguridad del equipo seleccionado. Consulta Sección Detecciones (4) en Windows, Linux y macOS.

A continuación, se detallan los distintos widgets implementados en el dashboard de Advanced EPDR, las distintas áreas y zonas activas incorporadas y los tooltips y su significado.

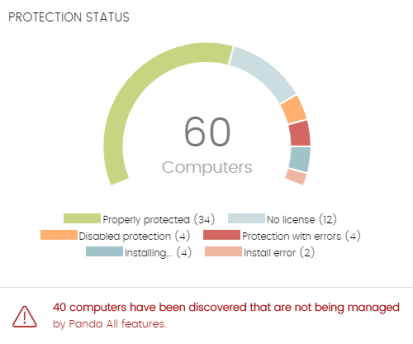

Estado de protección

Muestra los equipos donde Advanced EPDR funciona correctamente y aquellos con errores y problemas en la instalación o en la ejecución del módulo de protección. El estado de los equipos es representado mediante un círculo con distintos colores y contadores asociados.

En la parte inferior del widget se indica el número de equipos que se encuentran en modo auditoría, si los hubiera. Para más información, consulta Modo auditoría

La suma de los porcentajes de las diferentes series puede resultar más de un 100% debido a que los estados no son mutuamente excluyentes, y un mismo equipo puede encontrarse en varias series a la vez.

El panel representa en porcentaje y de forma gráfica los equipos que comparten un mismo estado.

Los dispositivos iOS se suman al total de equipos y dispositivos de la parte central del widget, pero sus datos no se incluyen, dado que en el caso de iOS no se dispone de protección avanzada ni antivirus. Para más información, consulta Configuración de dispositivos iOS

Descripción de las series

| Serie | Descripción |

|---|---|

|

Correctamente protegido |

Porcentaje de equipos en los que Advanced EPDR se instaló sin errores y su ejecución no presenta problemas. |

|

Instalando... |

Porcentaje de equipos en los que Advanced EPDR se encuentra en proceso de instalación. |

|

Sin licencia |

Equipos sin protección por la falta de suficientes licencias, o por no haberse asignado una licencia disponible. |

|

Protección desactivada |

|

|

Protección con error |

Equipos con Advanced EPDR instalado cuyo módulo de protección no responde a las peticiones desde los servidores de Cytomic. |

|

Error instalando |

Equipos cuya instalación no se pudo completar. |

|

Parte central |

Equipos con un agente Cytomic instalado. |

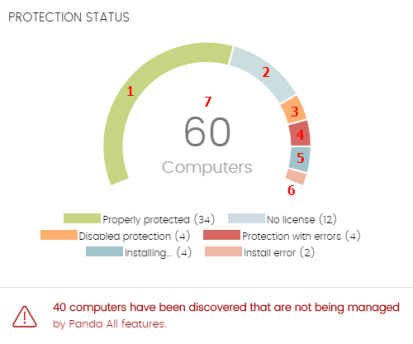

Filtros preestablecidos desde el panel

Haz clic en las zonas indicadas en Zonas activas del panel Estado de protección para abrir el listado Estado de protección de los equipos con los filtros preestablecidos mostrados a continuación:

| Zona activa | Filtro |

|---|---|

|

(1) |

Estado de protección = Correctamente protegido. |

|

(2) |

Estado de protección = Instalando… |

|

(3) |

Estado de protección = Protección desactivada. |

|

(4) |

Estado de protección = Protección con error. |

|

(5) |

Estado de protección = Sin licencia. |

|

(6) |

Estado de protección = Error instalando. |

|

(7) |

Sin filtro. |

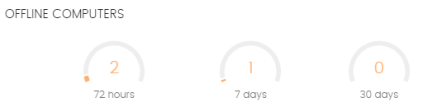

Equipos sin conexión

Muestra los equipos de la red que no han conectado con la nube de Cytomic en un determinado periodo de tiempo. Estos equipos son susceptibles de tener algún tipo de problema y requerirán una atención especial por parte del administrador.

Descripción de las series

| Serie | Descripción |

|---|---|

|

72 horas |

Número de equipos que no enviaron su estado en las últimas 72 horas. |

|

7 días |

Número de equipos que no enviaron su estado en las últimas 7 días. |

|

30 días |

Número de equipos que no enviaron su estado en las últimas 30 días. |

Filtros preestablecidos desde el panel

Haz clic en las zonas indicadas en Zonas activas del panel Equipos sin conexión para abrir el listado Equipos sin conexión con los filtros preestablecidos mostrados a continuación:

| Zona activa | Filtro |

|---|---|

|

(1) |

Última conexión = Hace más de 72 horas. |

|

(2) |

Última conexión = Hace más de 7 días. |

|

(3) |

Última conexión = Hace más de 30 días. |

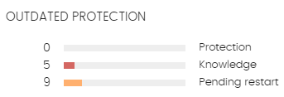

Protección desactualizada

Muestra los equipos cuya última versión del fichero de firmas instalada difiere en más de 3 días del fichero publicado por Cytomic. También muestra los equipos cuya versión del motor de protección difiere en más de 7 días del publicado por Cytomic. Por lo tanto, estos equipos pueden ser vulnerables frente a los ataques de amenazas.

Descripción de las series

El panel muestra el porcentaje y el número de equipos vulnerables por estar desactualizados, divididos en tres conceptos:

| Serie | Descripción |

|---|---|

|

Protección |

Desde hace 7 días el equipo tiene un motor de protección instalado anterior a la última versión publicada por Cytomic. |

|

Conocimiento |

Desde hace 3 días el equipo no se actualiza con el fichero de firmas publicado. |

|

Pendiente de reinicio |

El equipo requiere un reinicio para completar la actualización. |

Filtros preestablecidos desde el panel

Haz clic en las zonas indicadas en Zonas activas del panel Protección desactualizadapara abrir el listado Estado de protección de los equipos con los filtros preestablecidos mostrados a continuación:

| Zona activa | Filtro |

|---|---|

|

(1) |

Protección actualizada = No. |

|

(2) |

Conocimiento = No. |

|

(3) |

Protección actualizada = Pendiente de reinicio. |

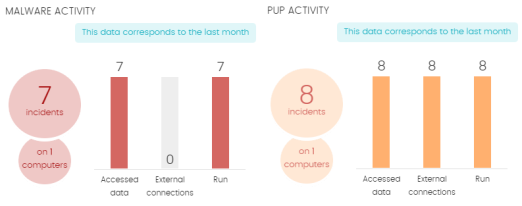

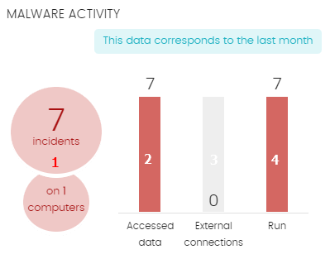

Actividad de malware / PUP

Muestra las incidencias detectadas en los procesos ejecutados por los equipos de usuario y servidores Windows, así como en sus sistemas de ficheros. Estas incidencias son reportadas por el análisis en tiempo real.

Cuando en alguno de los equipos sobre los que el administrador tiene visibilidad se produce una infección al copiar un fichero alojado en otro equipo de la red, se muestran la IP origen de la infección y el número de veces que esta IP ha sido origen de alguna detección (entre paréntesis). Haz clic en el enlace de la IP para acceder al listado Actividad del Malware. Consulta Actividad de malware / PUP.

Para evitar la aparición de muchas repeticiones de una misma amenaza, Advanced EPDR muestra como máximo 2 incidencias cada 24 horas por cada tipo de malware encontrado en cada equipo. Además, para registrar la segunda incidencia, debe haber transcurrido al menos 5 minutos desde la primera.

Para algunos tipos de malware específicos, Advanced EPDR genera un máximo de 5 incidencias cada 24 horas por cada tipo de malware encontrado en cada equipo.

Descripción de las series

| Serie | Descripción |

|---|---|

|

Número de incidencias |

Número de incidencias / avisos en Número de equipos detectadas. |

|

Acceso a datos |

Número de avisos que incluyen uno o varios accesos a información del usuario contenida en el disco duro de su equipo. |

|

Conexiones exteriores |

Número de avisos que establecieron conexiones con otros equipos. |

|

Ejecutado |

Número de muestras malware que se llegaron a ejecutar. |

|

Amenazas copiadas desde equipos de la red |

Dirección IP origen de la amenaza y número de veces que esta dirección ha sido origen de detección. |

Actividad de malware, Actividad de PUPs y Actividad de exploits muestran datos con un intervalo máximo de 1 mes. En el caso de que el administrador establezca un periodo de tiempo mayor, se mostrará un texto explicativo en la parte superior del panel.

Filtros preestablecidos desde el panel

Haz clic en las zonas indicadas en Zonas activas del panel Actividad de malware / PUP para abrir el listado Actividad del malware y PUPs con los filtros preestablecidos mostrados a continuación:

| Zona activa | Filtro |

|---|---|

|

(1) |

Tipo de amenaza = (Malware O PUP). |

|

(2) |

Acceso a datos = Verdadero. |

|

(3) |

Conexiones externas = Verdadero. |

|

(4) |

Ejecutado = Verdadero. |

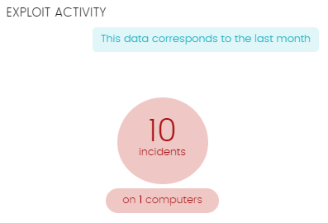

Actividad de exploits

Advanced EPDR muestra incidencias en el panel Actividad de exploits cuando detecta ataques por explotación de vulnerabilidades en los equipos Windows de la red del cliente.

Para evitar la aparición de muchas repeticiones de una misma amenaza, Advanced EPDR muestra como máximo 10 incidencias cada 24 horas por cada tipo de amenaza encontrada en cada equipo .

Descripción de las series

| Serie | Descripción |

|---|---|

|

Número de incidencias / ataques |

Número de incidencias / ataques en Número de equipos detectadas. |

Filtros preestablecidos desde el panel

Al hacer clic en cualquier zona del widget se mostrará el listado Actividad de exploits filtrado por el último mes.

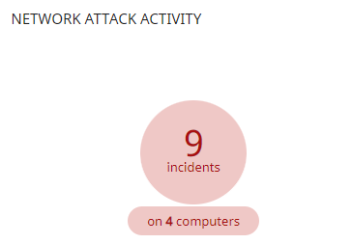

Actividad de ataques de red

Muestra el número de incidencias de Protección contra ataques de red en equipos Windows de la red y el número de equipos en los que se han detectado.

Advanced EPDR muestra una incidencia por cada grupo de ataques del mismo tipo recibidos durante el intervalo de una hora y que tengan como destino una misma IP.

Para más información sobre los tipos de ataques de red detectados consulta https://www.pandasecurity.com/es/support/card?id=700145.

Descripción de las series

| Serie | Descripción |

|---|---|

|

Número de incidencias |

Número de incidencias detectadas. |

|

Equipos |

Número de equipos en los que se han detectado o bloqueado ataques de red. |

Filtros preestablecidos desde el panel

Al hacer clic en cualquier zona del widget se mostrará el listado Actividad de ataques de red filtrado por los últimos 7 días.

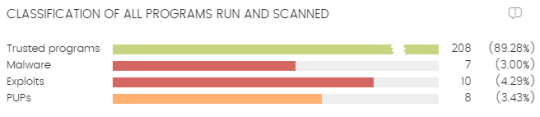

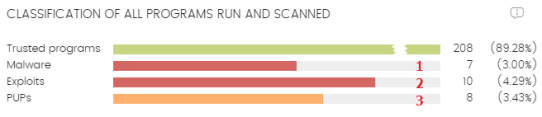

Clasificación de todos los programas ejecutados y analizados

Localiza de forma rápida el porcentaje de aplicaciones goodware y malware vistas y clasificadas en la red del cliente, para el intervalo de tiempo establecido por el administrador.

Descripción de las series

El panel consta de cuatro barras horizontales junto al número de eventos asociado y el porcentaje sobre el total.

Este panel muestra datos de elementos clasificados para todo el parque informático, y no solo de aquellos equipos sobre los cuales el administrador tenga permisos según sus credenciales de acceso a la consola. Los elementos no clasificados no se muestran en este panel.

| Serie | Descripción |

|---|---|

|

Aplicaciones confiables |

Aplicaciones vistas en el parque del cliente que han sido analizadas y su clasificación ha sido goodware. |

|

Aplicaciones maliciosas |

Programas que han intentado ejecutarse o han sido analizados en el parque del cliente, y han sido clasificadas como malware o ataques dirigidos. |

|

Exploits |

Número de intentos de explotación de aplicaciones detectados en la red. |

|

Aplicaciones potencialmente no deseadas |

Programas que han intentado ejecutarse o han sido analizados en el parque del cliente, y han sido clasificadas como malware de tipo PUP. |

Filtros preestablecidos desde el panel

Haz clic en las zonas indicadas en Zonas activas del panel Clasificación de todos los programas ejecutados y analizados para abrir diferentes listados sin filtros preestablecidos:

| Zona activa | Filtro |

|---|---|

|

(1) |

Listado Actividad del malware. |

|

(2) |

Listado Actividad de exploit. |

|

(3) |

Listado Actividad de PUPs. |

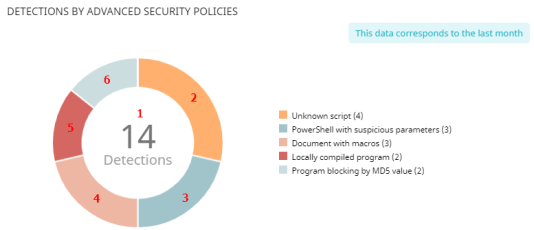

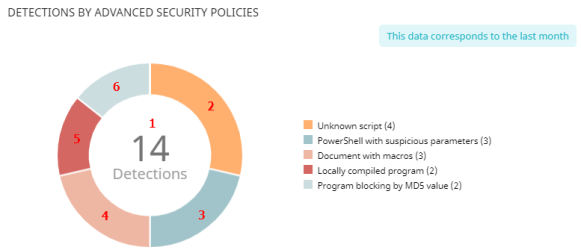

Detecciones mediante políticas avanzadas de seguridad

Muestra los bloqueos de ejecución de scripts sospechosos y programas desconocidos que utilizan técnicas avanzadas de infección.

Advanced EPDR muestra incidencias en el panel Detecciones mediante políticas avanzadas de seguridad cuando detecta actividad sospechosa en la red del cliente.

Agrupación de detecciones

Para evitar la aparición de muchas repeticiones de una misma detección, Advanced EPDR muestra la primera detección sin agrupar, y agrupa en un único registro el resto de detecciones del mismo tipo al finalizar cada hora.

Para saber si dos detecciones son del mismo tipo, Advanced EPDR crea una clave para cada detección con los datos siguientes:

-

Identificador del equipo

-

Regla de la política avanzada de seguridad que generó la detección

-

MD5 del elemento involucrado en la detección para las reglas:

-

Scripts desconocidos

-

Programas compilados localmente

-

Documentos con macros

-

Registro para arranque al inicio de Windows

-

Bloquear programas

-

Descripción de las series

| Serie | Descripción |

|---|---|

|

Detecciones |

Número de detecciones totales efectuadas por las políticas de seguridad avanzadas. |

|

PowerShell con parámetros sospechosos |

Número de veces que el intérprete Powershell recibe parámetros sospechosos que pueden derivar en la ejecución de operaciones peligrosas en el equipo protegido. |

|

PowerShell ejecutado por el usuario |

Número de veces que se intenta ejecutar un script PowerShell monitorizado por una cuenta de tipo interactivo, y por tanto susceptible de ejecutar operaciones peligrosas en el equipo protegido. |

|

Script desconocido |

Número de veces que se intenta ejecutar un script que todavía no han sido clasificado por la inteligencia de seguridad de Cytomic. |

|

Programa compilado localmente |

Número de veces que se intenta ejecutar un programa desconocido por la inteligencia de seguridad de Cytomicpor haber sido compilado en el equipo del usuario. |

|

Documento con macros |

Número de veces que se intenta abrir un documento de tipo ofimático que incorpora macros. |

|

Registro para arranque al inicio de Windows |

Número de veces que un programa intenta añadir una rama en el registro que le permite ganar persistencia en el equipo para cargarse junto al sistema operativo en cada reinicio. |

|

Bloqueos de programas por MD5 |

Número de veces que un programa es bloqueado por pertenecer a la lista de MD5s bloqueados establecida por el administrador. |

|

Bloqueos de programas por nombre |

Número de veces que un programa es bloqueado por pertenecer a la lista de nombres de programas establecida por el administrador. |

Filtros preestablecidos desde el panel

Haz clic en las zonas indicadas en Zonas activas del Panel Detecciones mediante políticas avanzadas de seguridad para abrir el listado Bloqueos por políticas avanzadas de seguridad con los filtros preestablecidos mostrados a continuación:

| Zona activa | Filtro |

|---|---|

|

(1) |

Sin filtro. |

|

(2) |

Política aplicada = Script desconocido. |

|

(3) |

Política aplicada = PowerShell con parámetros sospechosos. |

|

(4) |

Política aplicada = Documento con macros. |

|

(5) |

Política aplicada = Programa compilado localmente. |

|

(6) |

Política aplicada = Bloqueos de programas por MD5. |

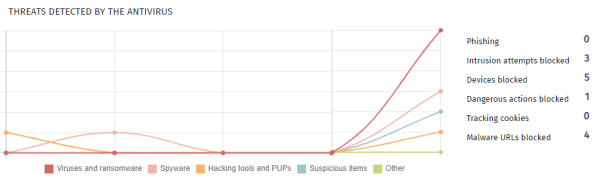

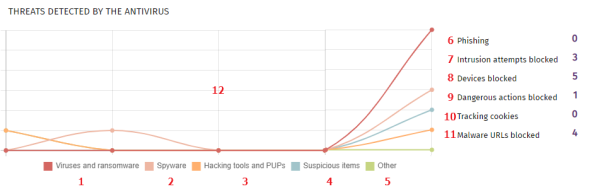

Amenazas detectadas por el antivirus

Consolida todos los intentos de intrusión que Advanced EPDR gestionó en el periodo de tiempo establecido.

Los datos reflejados abarcan todos los vectores de infección y todas las plataformas soportadas, de manera que el administrador pueda disponer de información concreta (volumen, tipo, forma de ataque) relativa a la llegada de malware a la red, durante el intervalo de tiempo determinado.

Descripción de las series

Este panel está formado por dos secciones: un gráfico de líneas y un listado resumen.

El diagrama de líneas representa las detecciones encontradas en el parque informático a lo largo del tiempo separadas por tipo de malware:

| Serie | Descripción |

|---|---|

|

Virus y Ransomware |

Programa que se introduce en los ordenadores y sistemas informáticos de formas muy diversas, produciendo efectos molestos, nocivos e incluso destructivos e irreparables. |

|

Herramientas de hacking y PUPs |

Programa utilizado por hackers para causar perjuicios a los usuarios de un ordenador, pudiendo provocar el control del ordenador afectado, obtención de información confidencial, chequeo de puertos de comunicaciones, etc. |

|

Sospechosos |

Fichero con una alta probabilidad de ser malware tras ser analizado por las tecnologías heurísticas. Este tipo de tecnologías solo se utilizan en los análisis bajo demanda, efectuados desde tareas programadas. En este tipo de análisis, el fichero investigado no se ejecuta, y por tanto el software de seguridad dispone de mucha menos cantidad de información para evaluar su comportamiento, con lo que la fiabilidad de la clasificación es menor. Para compensar esta menor fiabilidad del análisis estático, se utilizan las tecnologías heurísticas. |

|

Phishing |

Intento de conseguir de forma fraudulenta información confidencial de un usuario mediante el engaño. Normalmente la información que se trata de lograr tiene que ver con contraseñas, tarjetas de crédito o cuentas bancarias. |

|

Otros |

Hoax, Worms, Troyanos y otros tipos de virus. |

El listado de la derecha muestra los eventos relevantes que requieren una supervisión por parte del administrador en busca de síntomas o situaciones potenciales de peligro.

| Serie | Descripción |

|---|---|

|

Acciones peligrosas bloqueadas |

Detecciones realizadas por análisis del comportamiento local. |

|

Intentos de intrusión bloqueados |

Detección de tráfico de red mal formado cuyo objetivo es provocar un error de ejecución en algún componente del equipo que origine un comportamiento indeseado en el sistema. |

|

Dispositivos bloqueados |

Intento de uso por parte del usuario del equipo de un dispositivo restringido según la configuración establecida por el administrador de la red en el módulo Control de dispositivos. |

|

Tracking cookies |

Cookies detectadas para registrar la navegación de los usuarios. |

|

URL con malware bloqueadas |

Direcciones Web que apuntaban a páginas con malware. |

Filtros preestablecidos desde el panel

Haz clic en las zonas indicadas en Zonas activas del panel Amenazas detectadas por el antivirus para abrir el listado con los filtros preestablecidos mostrados a continuación:

| Zona activa | Listado | Filtro |

|---|---|---|

|

(1) |

Amenazas detectadas por el antivirus |

Tipo de amenaza = Virus y Ransomware |

|

(2) |

Amenazas detectadas por el antivirus |

Tipo de amenaza = Spyware. |

|

(3) |

Amenazas detectadas por el antivirus |

Tipo de amenaza = Herramientas de hacking y PUPs. |

|

(4) |

Amenazas detectadas por el antivirus |

Tipo de amenaza = Sospechosos. |

|

(5) |

Amenazas detectadas por el antivirus |

Tipo de amenaza = Otros. |

|

(6) |

Amenazas detectadas por el antivirus |

Tipo de amenaza = Phishing. |

|

(7) |

Intentos de intrusión bloqueados |

Sin filtro. |

|

(8) |

Dispositivos bloqueados |

Sin filtro. |

|

(9) |

Amenazas detectadas por el antivirus |

Tipo de amenaza = Acciones peligrosas bloqueadas. |

|

(10) |

Amenazas detectadas por el antivirus |

Tipo de amenaza = Tracking cookies. |

|

(11) |

Amenazas detectadas por el antivirus |

Tipo de amenaza = URLs con malware. |

|

(12) |

Amenazas detectadas por el antivirus |

Sin filtro. |

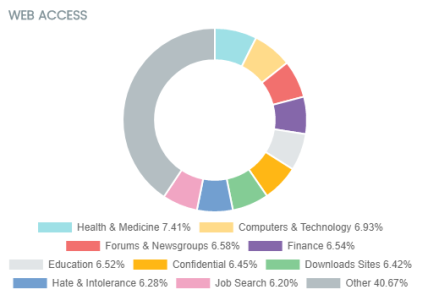

Accesos a páginas web

Muestra mediante un gráfico de tarta la distribución de categorías Web más accedidas por los usuarios de la red.

Descripción de las series

El panel de tipo tarta muestra los 10 grupos de páginas web más veces accedidas que Advanced EPDR soporta a la hora de categorizar las páginas web navegadas por los usuarios de la red.

En la zona de la leyenda del panel se muestran los porcentajes de peticiones que encajan con cada categoría.

Filtros preestablecidos desde la tabla

Haz clic en las categorías mostradas en Panel Accesos a páginas web para abrir el listado Accesos a páginas web por equipo con los filtros preestablecidos mostrados a continuación:

| Zona activa | Filtro |

|---|---|

|

Cualquiera |

Categoría = Categoría seleccionada. |

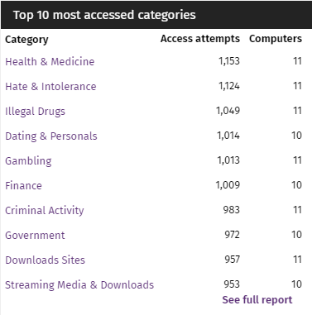

Categorías más accedidas (top 10)

Detalla en número de accesos y el número de equipos que han accedido a las 10 categorías de páginas más visitadas.

Cada categoría indica el número de accesos totales en el rango de fechas seleccionado, y el número de equipos que han accedido una o más veces a esa categoría.

Filtros preestablecidos desde el panel

Se muestra el listado Accesos a páginas web por equipo con filtros preestablecidos en función del lugar donde el administrador hizo clic dentro de la tabla.

| Zona activa | Filtro |

|---|---|

|

Categoría |

Categoría = Categoría seleccionada. |

|

Ver informe completo |

Muestra el listado Accesos a paginas web por categoría sin filtros. |

Categorías más accedidas por equipo (top 10)

En este panel se detallan el número de accesos ordenados por categorías de los 10 equipos que más han visitado la web.

Filtros preestablecidos desde el panel

Haz clic en las distintas zonas de Panel Categorías más accedidas por equipo (Top 10) para abrir el listado Accesos a páginas web por equipo con los filtros preestablecidos mostrados a continuación:

| Zona activa | Filtro |

|---|---|

|

Equipo |

Equipo = Equipo seleccionado. |

|

Categoría |

Categoría = Categoría seleccionada. |

|

Ver listado completo |

Sin filtro. |

Categorías más bloqueadas (top 10)

Indica las 10 categorías de páginas más bloqueadas de la red, junto al número de accesos bloqueados y el número de equipos que realizaron la visita y fueron bloqueados.

Filtros preestablecidos desde el panel

Haz clic en las distintas zonas de Zonas activas del panel Categorías más bloqueadas para abrir el listado Accesos a páginas web por equipo con los filtros preestablecidos mostrados a continuación:

| Zona activa | Filtro |

|---|---|

|

Categoría |

Categoría = Categoría seleccionada. |

|

Ver listado completo |

Muestra el listado Accesos a paginas web por categoría sin filtros. |

Categorías más bloqueadas por equipo (Top 10)

Muestra los 10 pares equipo - categoría con mayor número de accesos bloqueados de la red, indicando el nombre del equipo, la categoría y el número de accesos denegados por cada par equipo - categoría.

Filtros preestablecidos desde el panel

Haz clic en las distintas zonas de Panel categorías más bloqueadas por equipo (Top 10) para abrir el listado Accesos a páginas web por equipo con los filtros preestablecidos mostrados a continuación:

| Zona activa | Filtro |

|---|---|

|

Equipo |

Nombre de equipo = Equipo. |

|

Categoría |

Categoría = categoría seleccionada. |

|

Ver listado completo |

Sin filtro. |