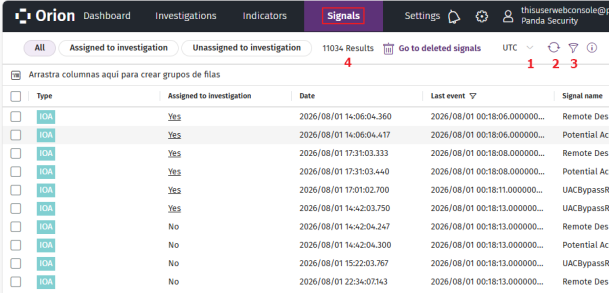

Listado de señales

Por defecto, el listado muestra las señales detectadas en las últimas 24 horas y en todos los equipos de los clientes sobre los que tu cuenta de usuario en Cytomic Orion tiene visibilidad . Consulta Configuración de la visibilidad de clientes.

Utiliza el listado de señales para:

-

Asignarlas a investigaciones. Consulta Asignar señales a una investigación.

-

Borrar las señales que consideras son falsos positivos o que no te aportan información útil. Consulta Borrar señales.

-

Obtener el detalle de una señal. Consulta Mostrar la información asociada a una señal.

Para evitar listados muy largos, Cytomic Orion agrupa las señales repetidas automáticamente. Consulta Agrupación de señales.

Para listar las señales detectadas por el Radar de ciber-ataques:

-

En el menú superior, haz clic en Señales. Se abrirá el listado de señales detectadas en las últimas 24 horas.

-

Para modificar la vista del listado y localizar más rápido las señales de tu interés, consulta Herramientas para configurar los listados.

-

Para cambiar el intervalo de tiempo de las señales que muestra el listado:

-

Haz clic en el icono

(3). Se abrirá el panel Señales.

-

En la lista desplegable, selecciona el intervalo Últimas 24 horaso Últimas 7 días) al que pertenecen las señales que quieres mostrar.

-

Para elegir un intervalo concreto, selecciona Personalizado, escribe la fecha y hora de inicio y de final del intervalo y el huso horario.

-

Haz clic en Aplicar. Se actualizará el listado y el contador de señales encontradas(4).

-

-

Para mostrar solo las señales ya asignadas a una investigación, haz clic en Asignados a una investigación (5).

-

Para mostrar solo las señales que no han sido asignadas a una investigación, haz clic en No Asignados a una investigación (5).

-

Para conocer el significado de las columnas del listado, consulta Campos del listado de señales.

-

Para mostrar los detalles de la telemetría de una señal:

-

Haz clic en una señal. Se abrirá el panel derecho.

-

Selecciona la pestaña DETALLES. Consulta Mostrar la información asociada a una señal.

-

-

Para mostrar la información de MITRE asociada a una señal:

-

Haz clic en una señal. Se abrirá el panel lateral.

-

Selecciona la pestaña MITRE. Consulta Información de MITRE asociada a una señal.

-

-

Para eliminar señales, consulta Borrar señales.

-

Para mover o agregar señales a una investigación, consulta Asignar señales a una investigación

Campos del listado de señales

| Campo | Descripción |

|---|---|

|

Asignada a investigación |

|

|

ChildFileName |

Consulta childfilename |

|

ChildPath |

Consulta childpath |

|

CommandLine |

Consulta commandline. |

|

Equipo |

Nombre del equipo del cliente involucrado en la señal. |

|

Fecha |

Fecha en la que el Radar de ciber-ataques generó la señal. |

|

ID Cliente |

Identificador único del cliente al que pertenece el equipo involucrado en la señal. |

| LoggedUser |

Consulta loggeduser. |

|

MITRE |

Táctica, técnica y subtécnica asociada a la Hunting rule que generó la señal, según la especificación MITRE. Si hay más de un par de tácticas & técnicas, se separan con el carácter ''." Consulta Información de MITRE asociada a una señal. |

|

Muid |

Identificador único del equipo del cliente involucrado en la señal. |

|

Nombre de la señal |

El nombre de la señal es el mismo que el nombre de la hunting rule que el radar de ciber-ataques utilizó para generar la señal. |

|

Ocurrencias |

Número de veces que Cytomic Orion detecta el mismo tipo de señal de forma repetida en el mismo equipo. Consulta Agrupación de señales. |

|

ParentFileName |

Consulta parentfilename |

|

ParentPath |

Consulta parentpath. |

|

ProcessTreeId |

Consulta processtreeid |

|

RemoteIP |

Consulta remoteip |

|

RemoteMachineName |

Consulta remotemachinename |

|

Riesgo |

Importancia del impacto de la señal:

|

|

SessionId |

Consulta sessionid. |

|

Sistemas operativos |

Sistemas operativos donde la hunting rule analiza la telemetría en busca de patrones sospechosos. |

|

ThreadId |

Consulta threadid. |

|

Tipo |

Tipo de la señal:

|

|

Último evento |

Fecha en la que se registró en el equipo el último evento que desembocó en la generación de la señal. |

Agrupación de señales

Para reducir el volumen de registros, Cytomic Orion consolida las señales repetidas de diferente forma, dependiendo de la tecnología involucrada en la detección:

-

Software de seguridad local: genera una señal inicial con el campo Ocurrencias a 1 y actualiza el campo cada hora con la suma de señales detectadas.

-

Servidor (Hunting rules): genera una señal inicial con el campo Ocurrencias a 1 y actualiza el campo cada 6 horas con la suma de señales detectadas en la telemetría.

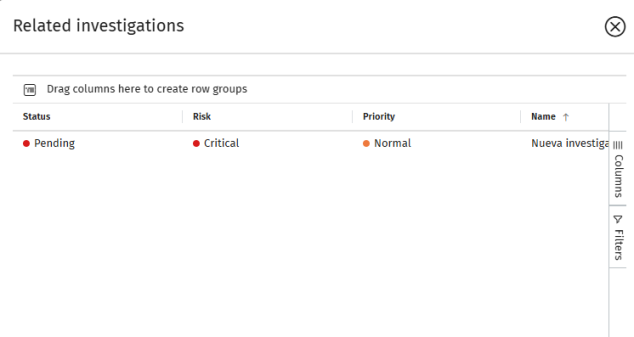

Listado investigaciones relacionadas

Muestra las investigaciones asignadas a la señal.

-

Para modificar la vista del listado y localizar más rápido las investigaciones de tu interés, consulta Herramientas para configurar los listados.

-

Para conocer el significado de los campos del listado, consulta Campos del listado de investigaciones relacionadas.

Campos del listado de investigaciones relacionadas

| Campo | Descripción |

|---|---|

|

Asignada a |

Cuenta de usuario asignada a la investigación. |

|

Clasificación |

Categoría basada en la actividad maliciosa detectada. |

|

Clientes |

Listado de clientes separados por comas asociados a la investigación. |

|

Creado por |

Cuenta de usuario que creó la investigación. |

|

Descripción |

Descripción de la investigación. |

|

Estado |

Fase actual de la investigación dentro de su ciclo de vida. Consulta Campos del listado de investigaciones. |

|

Fecha de creación |

Fecha de alta de la investigación. |

|

Incidentes |

Total de incidentes incluidos. |

|

Nombre |

Nombre de la investigación. |

|

Prioridad |

Importancia de la investigación. |

|

Riesgo |

Nivel de impacto de las amenazas detectadas. |

|

Señales |

Número de señales que pertenecen a la investigación. |

| Campos del listado de investigaciones | |

Información de MITRE asociada a una señal

Muestra el detalle de la táctica y técnica MITRE asociada a la hunting rule que generó la señal. Si la hunting rule está asociada a más de una técnica, el panel MITRE agrupa la información en varios desplegables, uno por cada técnica. Toda la información de la pestaña MITRE se recoge de la fuente oficial accesible en la dirección web https://attack.mitre.org/matrices/enterprise/.

| Campo | Descripción |

|---|---|

|

Táctica |

Nombre de la táctica de la matriz MITRE relacionada con la hunting rule de la señal. Las tácticas se identifican con una cadena de caracteres con el formato TAXXXX. |

|

Técnica |

Nombre de la técnica de la matriz MITRE relacionada con la hunting rule de la señal. Las técnicas se identifican con una cadena de caracteres con el formato TXXXX. |

|

Subtécnica |

Nombre de la subtécnica de la matriz MITRE relacionada con la hunting rule de la señal. Las subtécnicas se identifican con una cadena de caracteres con el formato TXXXX.YYY. |

|

Plataforma |

Sistemas operativos afectados por la técnica & táctica. |

|

Permisos necesarios |

Permisos que requiere el atacante para desarrollar el ataque descrito en la técnica & táctica. |

|

Descripción |

Descripción de la técnica & táctica según los datos publicados por MITRE. |

Mostrar la información asociada a una señal

Para mostrar el detalle de una señal:

-

En el menú superior, haz clic en Señales. Se abrirá el listado de señales detectadas en las últimas 24 horas.

-

Haz clic en una señal. Se abrirá un panel lateral divididos en secciones:

-

Información general: información común a todas las señales, como el equipo donde se detectó, la fecha y hora de la detección, o si accedió a datos o se comunicó con el exterior, entre otros.

-

Detalles de la amenaza: disponible en las señales que se generan ante una detección de malware, PUP, exploit o driver vulnerable, entre otros.

-

Evento relacionado: eventos que provocaron la creación de la señal.

-

Info de reclasificación: clasificación de un elemento desconocido.

-

Datos de la evidencia: contexto en el que se produce la señal.

-

Info de exploit: contexto en el que detectó un ataque de tipo exploit.

-

Info de Net Attack: equipo remoto que realiza un ataque de red.

-

-

Para conocer el significado de los campos del detalle de una señal, consulta Descripción de los campos del detalle de una señal

Descripción de los campos del detalle de una señal

Solo se muestran los campos que contienen información para el tipo de señal seleccionada.

| Campo | Descripción |

|---|---|

|

Información general |

|

|

Fecha y Hora |

Fecha y hora en la que se creó la señal. |

|

Nombre |

Nombre de la señal. |

|

Hunting rule |

Identificador de la hunting rule que Cytomic Orion utilizó para detectar el patrón de eventos que genera la señal. |

|

Severidad |

|

|

Nombre de host |

Nombre del equipo donde se detectó la señal. |

|

MUID |

Identificador del equipo donde se detectó la señal. |

|

Acción |

Tipo de acción realizada por el agente Cytomic Orion, por el usuario o por el proceso afectado. Consulta action. |

|

Tecnología |

Tecnología del agente Cytomic Orion que provocó la señal. Consulta winningtech. |

|

Modo de configuración |

Modo de ejecución del agente. Consulta servicelevel . |

|

Acceso a datos |

El proceso accedió a algún fichero del equipo o al registro de Windows. |

|

Comunicación |

El proceso se comunicó con dispositivos externos. |

|

IP remota |

Dirección IP del equipo remoto. |

|

Nombre de máquina remota |

Nombre del equipo remoto. |

|

Nombre de usuario remoto |

Nombre de la cuenta de usuario remota. |

|

Usuario logueado |

Nombre de la cuenta de usuario que inició sesión en el equipo. |

|

Id del árbol de procesos |

Identificador del árbol de procesos al que pertenece la señal. |

|

Id de la sesión |

Identificador de la sesión en el equipo de los procesos que pertenecen a la señal. |

|

Id del hilo |

Identificador de un hilo de un proceso que pertenece la señal. |

|

Detalles de la amenaza |

|

|

Nombre de la amenaza |

Nombre del malware si ha sido identificado. |

|

Path |

Ruta del fichero que contiene la amenaza. |

|

Fichero |

MD5 del fichero que contiene la amenaza. Para obtener información estática del fichero, haz clic en Mostrar información estática. Consulta Mostrar la información estática del fichero. |

|

Detección |

Identificador interno de la detección. |

|

Evento relacionado |

|

|

Tipo de evento |

|

|

Fecha y Hora |

Fecha y hora en la que se registró el evento. |

|

Path |

Ruta del fichero involucrado en el evento. |

|

Fichero |

MD5 del fichero involucrado en el evento. Para obtener información estática del fichero, haz clic en Mostrar información estática. Consulta Mostrar la información estática del fichero. |

|

Commandline |

Linea de comandos registrada. |

|

Verificado |

El elemento es seguro (está clasificado como goodware). |

|

Acción pasiva |

La acción está registrada de forma pasiva o activa. |

|

Acción |

Acción en activa o pasiva registrada por el proceso. Consulta action. |

|

Info de reclasificación |

|

| MD5 |

MD5 del fichero reclasificado. Para obtener información estática del fichero haz clic en Mostrar información estática. Consulta Mostrar la información estática del fichero. |

|

Fecha de importación |

Fecha en la que se envió el fichero a Cytomic para su clasificación. |

|

Fecha de reclasificación |

Fecha en la que se terminó la clasificación. |

|

Reclasificado a |

Categoría del elemento reclasificado:

|

|

Detección |

Identificador interno de la detección. |

|

Tipo de malware |

|

|

Info de Net Attack |

|

|

IP de origen |

Dirección IP del equipo que realizó el ataque de red. |

|

Puerto de origen |

Puerto desde donde el equipo realizó el ataque de red. |

|

IP de destino |

Dirección IP del equipo que recibe el ataque de red. |

|

Puerto de destino |

Puerto en el que se detecta el ataque de red. |

|

Ocurrencias |

Número de detecciones registradas con el mismo tipo de ataque y la misma IP de origen en una hora. |

|

Detección |

Identificador interno de la detección. |

|

Datos de la evidencia |

|

| Path del fichero padre |

Nombre y ruta del fichero padre. |

| Nombre del fichero padre | Nombre del fichero padre. |

| MD5 del padre | MD5 del fichero padre. |

|

PID del padre |

Identificador del proceso padre. |

| Path del fichero hijo |

Nombre y ruta del fichero hijo. |

| Nombre del fichero hijo | Nombre del fichero hijo. |

| MD5 del hijo | MD5 del fichero hijo. |

|

PID del hijo |

Identificador del proceso hijo. |

|

Acción |

|

| Usuario logueado |

Nombre de la cuenta de usuario que inicio sesión en el equipo. |

|

Commandline |

Linea de comandos que ejecutó el proceso. |

|

Id de la regla |

Identificador interno de la hunting rule que detectó la señal. |

|

Tipo de la regla |

|

|

Id del IoA |

Identificador interno del indicador de ataque |

|

Info de Exploit |

|

|

Tipo de exploit |

Origen del ataque:

|

|

Uris |

Lista de URLs accedidas en el momento en el que se detectó un exploit que llega por el navegador. |

|

Files |

Lista de ficheros accedidos en el momento en el que se detectó un exploit que llega por un fichero. |

|

Version |

Contenido del campo Version de los metadatos del fichero. |

|

Vulnerable |

La aplicación está clasificada como vulnerable. |

Mostrar la información estática del fichero

El software de seguridad instalado en el equipo del usuario envía de forma automática a los servidores de Cytomic los ficheros relevantes involucrados en la generación de señales para analizarlos y clasificarlos.

Si el servidor Cytomic no ha completado el análisis del fichero, la consola te pedirá que vuelvas a intentar la operación unos minutos más tarde.

Para obtener la información estática de un fichero:

-

Haz clic en Mostrar información estática. Se abrirá una nueva pestaña con los apartados :

-

Cabecera:

-

Nombre del fichero: nombre y tamaño del fichero.

-

Signed: el fichero está firmado digitalmente.

-

Company: nombre de la empresa que creó el fichero, correspondiente al campo CompanyName de la sección de Recursos VERSION_INFO del fichero.

-

File Version: versión del fichero correspondiente al campo FileVersion de la sección de Recursos VERSION_INFO del fichero.

-

Description: descripción del fichero correspondiente al campo FileDescription de la sección de recursos VERSION_INFO del fichero.

-

MD5: hash MD5 del fichero.

-

Path: ruta del fichero.

-

Machine name: nombre del equipo donde se encontró el fichero.

-

Timestamp: fecha y hora en la que se ejecutó el fichero.

-

-

Menú de selección:

-

File capabilities: técnica, táctica y descripción de las funcionalidades detectadas en el fichero.

-

Strings: cadenas de caracteres encontradas en el fichero.

-

Sections: muestra las diferentes secciones que componen el fichero binario. Para más información consulta https://learn.microsoft.com/en-us/archive/msdn-magazine/2002/february/inside-windows-win32-portable-executable-file-format-in-detail y https://learn.microsoft.com/en-us/archive/msdn-magazine/2002/march/inside-windows-an-in-depth-look-into-the-win32-portable-executable-file-format-part-2.

-

Imports: funciones que importa el fichero para poderse ejecutar.

-

Exports: funciones que exporta el fichero.

-

-